cc攻击

在现代网络环境中,CC攻击(Challenge Collapsar Attack)已成为一种严重的网络安全威胁。这种类型的攻击旨在通过持续大量的恶意请求,使目标网站或网络资源不可用,从而对其业务和用户造成严重危害。本文将深入讨论CC攻击的本质以及如何有效地进行CC防御,以维护网络的安全和可用性。

什么是CC攻击?

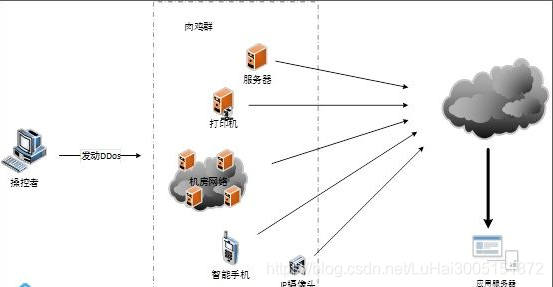

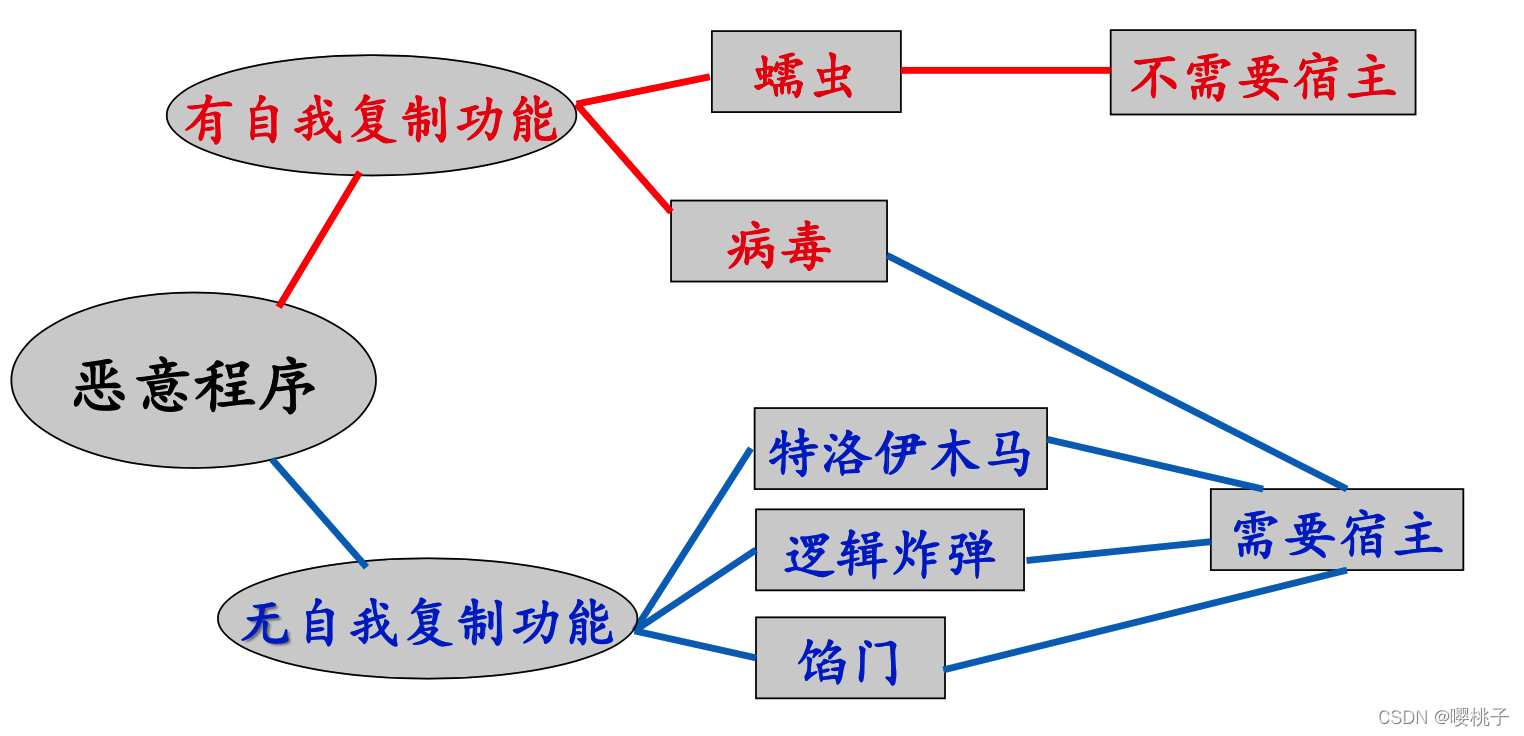

CC攻击,也被称为Challenge Collapsar攻击,是一种基于HTTP请求的拒绝服务(DoS)攻击。攻击者通常使用大量的分布式代理服务器或僵尸计算机来模拟合法用户,并发起大量请求,超过了目标服务器的处理能力。这导致服务器过载,无法正常响应合法用户的请求,最终使目标不可用。

CC攻击的特点

CC攻击有一些独特的特点:

高强度:攻击者通常发起大规模的请求,以消耗服务器资源。

长时间:CC攻击可能持续数小时或数天,导致服务器资源持续不足。

多样化:攻击者可能使用不同的IP地址和用户代理来模拟合法用户,使检测变得更加困难。

分布式:CC攻击通常是分布式的,攻击者使用多个代理服务器或僵尸计算机来隐藏其身份。

CC防御措施

为了保卫网络免受CC攻击的威胁,可以采取以下防御措施:

IP过滤:监测并过滤来自可疑IP地址的流量,以减轻攻击。

流量限制:实施流量控制,限制每个IP地址或用户的请求速率,防止过多的请求。

用户代理检测:检测和阻止恶意用户代理,以减少仿冒请求。

验证码验证:要求用户进行验证码验证以确认其身份,以确保请求来自真正的用户而不是机器。

基于行为的检测:使用机器学习和行为分析来检测不寻常的请求模式,以迅速识别并应对攻击。

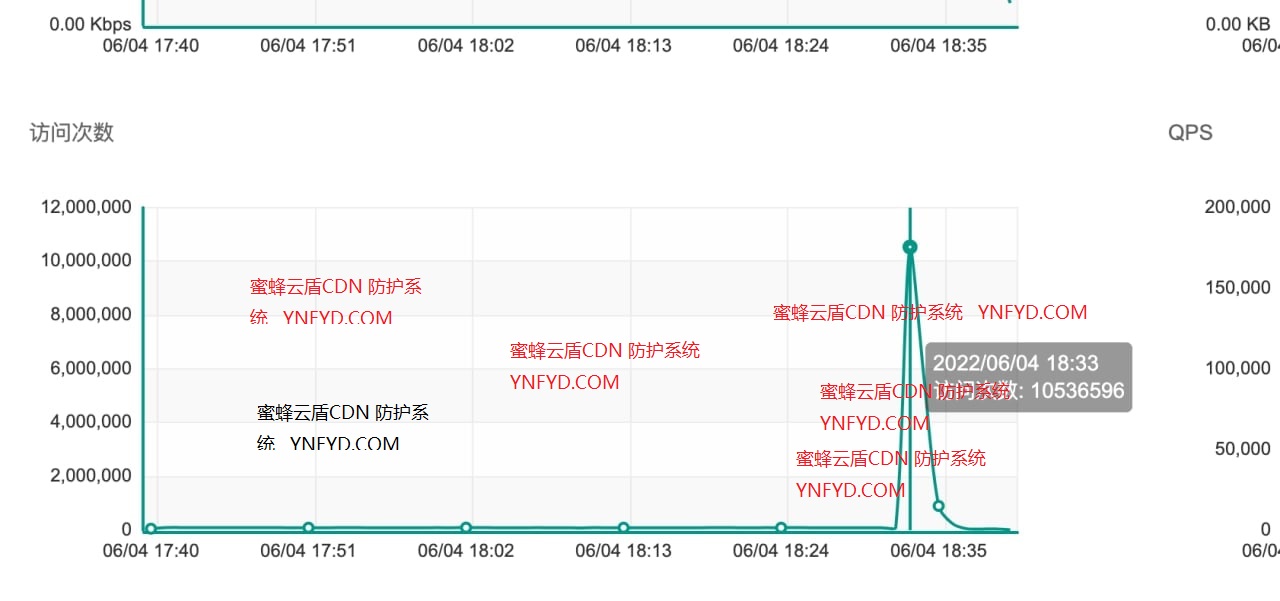

CDN服务:使用内容分发网络(CDN)可以将流量分散到多个服务器,减轻单一服务器的压力,并提供额外的安全性和防御层。

结论

CC攻击是网络安全的重要威胁,但采取适当的防御措施可以有效保护网络免受这种威胁。IP过滤、流量控制、验证码验证和行为分析都是有效的CC防御策略,帮助网络管理员确保网络的安全性和可用性。

同时,定期监测网络流量和更新安全策略也是保卫网络免受CC攻击威胁的关键。

留言0